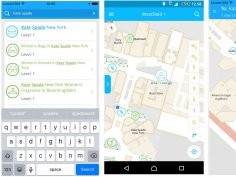

Fińska aplikacja robi karierę w Azji

8 marca 2016, 12:44Fińska firma IndoorAtlas, która opracowała technologię określania pozycji w wewnątrz budynków, rozwija skrzydła w Azji. W 2014 roku przedsiębiorstwo otrzymało dofinansowanie w wysokości 10 milionów USD od Baidu, chińskiego giganta na rynku wyszukiwarek, w roku 2015 podpisało wartą 3 miliony dolarów umowę z koreańskim dostawcą platform do rozwoju handlu elektronicznego SK Platform, a teraz podpisała umowę o współpracy z Yahoo! Japan.

Wdowa - widoczna dla drapieżników, ukryta dla ofiar

4 marca 2016, 12:16Na brzusznej stronie odwłoka samicy czarnej wdowy znajduje się czerwona plama w kształcie klepsydry. Ma ona odstraszać drapieżniki (ptaki). Okazało się jednak, że pająki wykorzystują różnice w postrzeganiu kolorów, dlatego nie zdradzają swojej obecności własnym ofiarom (owadom).

Włamują się do sieci i rabują statki

3 marca 2016, 17:24Należący do Verizona RISK Team informuje, że piraci napadający statki handlowe wybierają cele dzięki informacjom uzyskanym z... włamań do sieci firm przewozowych. Jedna z takich firm zauważyła, że gdy jej statki są napadane, piraci mają ze sobą czytniki kodów kreskowych, dzięki którym wyszukują konkretne kontenery i skrzynie, opróżniają je z najcenniejszego ładunku i w ciągu kilkunastu minut znikają

Rekiny rafowe wolą drobniejsze posiłki

24 lutego 2016, 07:27Choć rekinom przypisuje się nieposkromiony apetyt, nowe badanie pokazuje, że większość rekinów z rafy koralowej zjada ofiary mniejsze od cheesburgera.

Boeing dostarczył potężne ogniwo paliwowe

12 lutego 2016, 20:02Boeing poinformował o dostarczeniu klientowi najpotężniejszego na świecie ogniwa paliwowego SOFC (ogniwo paliwowe z tlenkiem stałym). System był budowany przez 16 miesięcy. Ma on moc 50 kilowatów i powstał na zamówienie Marynarki Wojennej USA

Rozbudowany świat 'Gwiezdnych Wojen'

10 lutego 2016, 14:11Naukowcy z Politechniki Federalnej w Lozannie wykorzystali nowy program statystyczny do przyjrzenia się... Gwiezdnym Wojnom. Dzięki nim dowiadujemy się, że w sadze pojawia się ponad 20 000 postaci, zamieszkujących 640 społeczności. Są one przedstawione na przestrzeni 36 000 lat.

Pracują nad TCP/IP przyszłości

28 stycznia 2016, 12:51Europejski Instytut Norm Telekomunikacyjnych (ETSI) powołał grupę roboczą, której zadaniem jest przystosowanie protokołu TCP/IP do wymagań przyszłości. Obecnie TCP/IP zarządza większością ruchu w internecie. Protokół ten powstał w 1973 roku i musi ewoluować, by zapewnić działanie sieci przyszłości.

Zmarł Marvin Minsky, pionier badań nad sztuczną inteligencją

26 stycznia 2016, 12:15Przedwczoraj, 24 stycznia 2016 roku, zmarł Marvin Minsky, pionier badań nad sztuczna inteligencją, założyciel laboratorium sztucznej inteligencji na MIT.

Zakończono historyczną operację antypedofilską

26 stycznia 2016, 11:44Amerykański Departament Sprawiedliwości zamknął właśnie historyczną sprawę, Operation Torpedo. Historyczną, gdyż w jej ramach sąd po raz pierwszy zgodził się, by FBI prowadziła szeroko zakrojoną operację hakerską.

Centralnie zarządzana walka z infekcjami?

19 stycznia 2016, 13:46W ubiegłym miesiącu Microsoft przechwycił ruch z prywatnych pecetów stanowiących część botnetu i oczyścił komputery ze szkodliwego kodu. W tym samym czasie FBI i Europol doprowadziły do odłączenia od sieci serwerów botnetu Dorkbot. Teraz Microsoft jest pytany przez unijnych urzędników, czy mógłby zrobić więcej.